dayi

|

發表於 2009-6-17 09:51 AM |

引用: ROACH寫到:

現在的程式設計師都哪啥都要懂

網管只要懂備份還原重開機就好........

只能深深的嘆一口氣

還有網管部門不錯了

在下我以前還曾經是一人MIS(程式,網管,DBA)

| |

dayi

|

發表於 2009-6-17 09:48 AM |

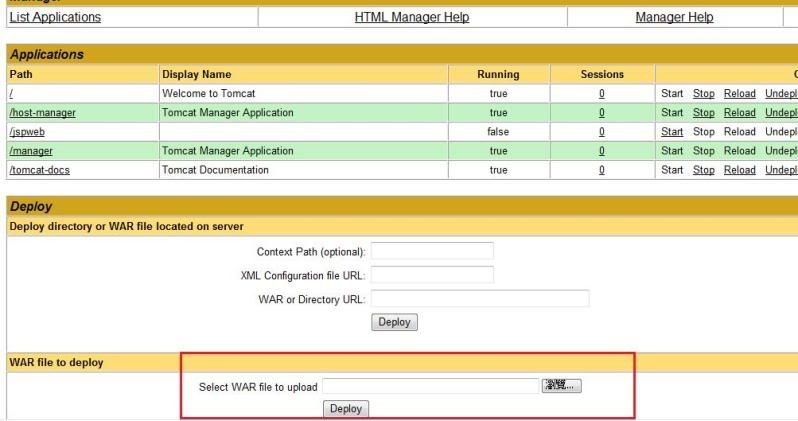

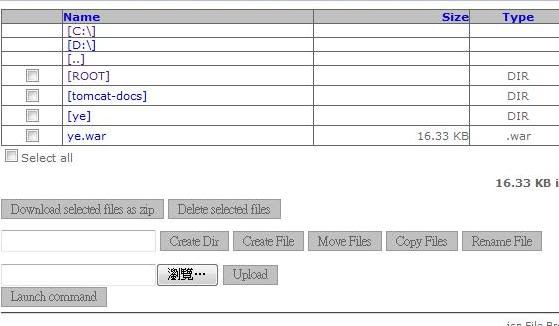

我以前也碰過這個情形

無緣無故的突然多了幾個war檔

當下第一個動作是把網路線拔了

後來確定是被人塞了木馬

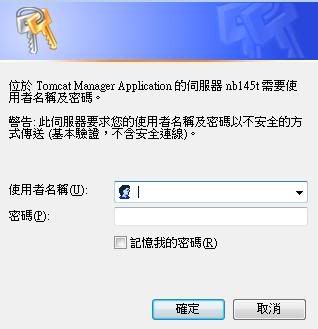

但我原本就有先設密碼了

而且目錄也被我改掉

真不知道那個hacker怎麼把war塞進去的

最後的解決方式是在firewall上把web admin的介面全擋掉

| |

Jackie

|

發表於 2009-6-17 02:24 AM |

引用: ROACH寫到:

很多人windows一裝好也都是密碼空白

反正帳號administrator密碼空白照樣進的去

這算漏洞嗎

這根本是大洞

預設的情況下...

Windows空白的密碼應該是沒辦法從遠端登入...

至少我之前測試是這樣

| |

GERRYccc

|

發表於 2009-5-9 03:08 PM |

建議是把 web 根目錄改一下,換個位置,不要用預設的 webapp 內,

或是上線後將管理介面等內建的app移除或設定只能用本機連線。

只設密碼還是有被破的一天~

| |

陽だまり

|

發表於 2009-5-9 11:42 AM |

引用: ROACH寫到:

我沒說是漏洞吧

那是個人疏失沒改密碼

所以一堆軟體裝好後

大家改密碼吧

很多人windows一裝好也都是密碼空白

反正帳號administrator密碼空白照樣進的去

這算漏洞嗎

這根本是大洞

不好意思…

我是指那個網站說的,不是ROACH兄說的

[陽だまり 在 2009-5-9 11:46 AM 作了最後編輯]

| |

ROACH

|

發表於 2009-5-9 10:21 AM |

引用: 陽だまり寫到:

MIS忙的話

連客服人員都要兼寫程式了

現在是一人當N人用的時代這樣

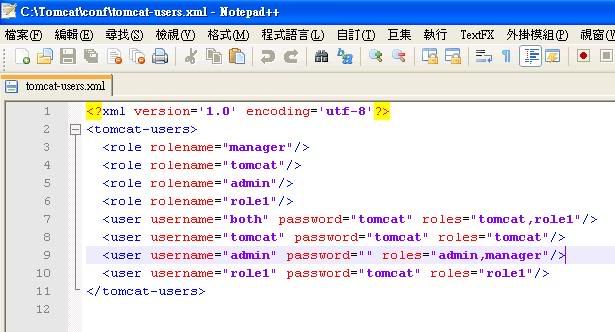

話說,TOMCAT那個應該不能算是漏洞吧

我沒說是漏洞吧

那是個人疏失沒改密碼

所以一堆軟體裝好後

大家改密碼吧

很多人windows一裝好也都是密碼空白

反正帳號administrator密碼空白照樣進的去

這算漏洞嗎

這根本是大洞

| |

陽だまり

|

發表於 2009-5-9 09:02 AM |

MIS忙的話

連客服人員都要兼寫程式了

現在是一人當N人用的時代這樣

話說,TOMCAT那個應該不能算是漏洞吧

| |

ROACH

|

發表於 2009-5-9 01:11 AM |

引用: embeddednode寫到:

嗯, 看起來你好像是作網管的!@@

錯!!我是程式設計師不是網管

我們公司有另外的網管部門

現在的程式設計師都哪啥都要懂

網管只要懂備份還原重開機就好........

只能深深的嘆一口氣

| |

ROACH

|

發表於 2009-5-8 12:46 PM |

|

|